过去一周的主要IT安全新闻包括有关DuquTrojan的更多信息

随着研究人员分析恶意软件以发现其起源和预期目标,Duqu继续占据着安全头条。印度政府根据赛门铁克研究人员提供的信息采取行动,搜查了孟买的一家网络托管公司,并从一台服务器中没收了硬盘和其他组件,这些服务器被怀疑是信息窃取木马的远程命令和控制服务器。

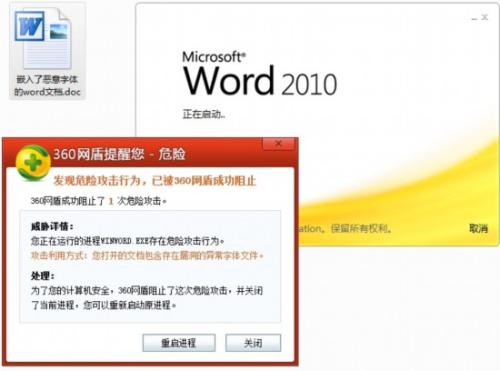

世界各地的研究人员团队正在寻找安装文件,以查明Duqu的传输方式并确定潜在的攻击媒介。匈牙利的密码学和系统安全实验室(CrySyS)和赛门铁克表示,他们发现了一个被诱骗诱骗的Word文档,目的是利用Windows内核中的零日漏洞。

不到48小时后,Microsoft 发布了一份建议,确定了未知的安全漏洞,并在公司开发补丁程序时提供了临时解决方法。Win32k TrueType字体解析的问题影响了每个受支持的Windows版本,包括更安全的Windows 7和Windows Server 2008。

该补丁将在本周的11月补丁星期二发布之前不可用,并且Microsoft并未指出Duqu修复何时可用。

赛门铁克研究人员于10月首次公布了Duqu,他们发现了另一种恶意软件攻击。被称为ldquo;硝基 rdquo; 的网络间谍活动导致未知的攻击者窃取了至少48家公司的数据,其中包括化学和国防公司。

与Duqu不同,Nitro背后的帮派似乎并没有受到任何零日漏洞的困扰。网络间谍依靠一个称为PoisonIvy的知名现成木马在受感染的系统上打开后门。一旦木马进入网络,攻击者便能够发现网络信息并获得转储的Windows密码哈希缓存。赛门铁克声称已经将接收到被盗数据的服务器追溯到了一个居住在的个人。

说到,至少有一份国会报告脱掉了外交手套,并直接指责和俄罗斯利用网络方法监视美国。国家反情报局办公室在给国会的一份报告中写道,是对美国进行经济间谍活动的ldquo;世界上最活跃,最持久rdquo;的肇事者。

报告称,,俄罗斯和其他国家正在利用从网络间谍活动中窃取的数据使国内公司受益并获得竞争优势。

美国和欧盟进行了首次联合网络战争演习,以探索在关键基础设施遭受网络攻击的情况下,大西洋两岸的官员将如何合作。欧盟官员最近进行了几次网络演习,国土安全部定期与军事和政府机构的各个部门进行模拟攻击。

英国当局还因参加宙斯木马网络欺诈行动在英格兰逮捕并监禁了13人,该行动可能使受害者蒙受了大约460万美元的损失。该团伙使用Zeus感染用户计算机以窃取文档和登录凭据。13人团伙由两名乌克兰男子领导。

在10月31日的一次报告中,Social-Engineer.org在总结了在Defcon会议上进行的演习的摘要中透露,在参加者使用社交工程技术获取某些类型的信息的竞赛中,目标14家公司中没有一家成功地确保数据安全。八月初。目标公司包括苹果,ATamp;T,康纳格拉食品,戴尔,三角洲航空公司,IBM,麦当劳,甲骨文,赛门铁克,Sysco Foods,Target,联合航空,Verizon和沃尔玛。