MP3文件和蜂窝汽车服务网络完全接管了汽车的控制系统

有关于MP3文件和蜂窝汽车服务网络完全接管了汽车的控制系统现在一些变化大家兴趣很大,既然要对MP3文件和蜂窝汽车服务网络完全接管了汽车的控制系统了解清楚,小编特地给大家带来具体情况。

加州大学的研究人员去年证明,可以嵌入汽车中的计算机系统,以破坏安全功能。今年,同一位研究人员发现了使用蓝牙和MP3文件远程入侵这些系统的方法。

随着汽车制造商开发越来越复杂的车载计算机和联网娱乐系统,加利福尼亚大学,圣地亚哥大学和华盛顿大学的研究人员一直在研究电子车辆控制中的安全漏洞。他们向美国国家科学院电子车辆控制和意外加速委员会介绍了他们的研究成果。

大多数新车都有某种计算机系统,可以控制基本功能,例如刹车和发动机性能,以及高级功能,例如蓝牙无线技术以及用于手机,MP3播放器和其他设备的内置连接器。根据联邦规定,所有新制造的美国汽车都必须具有用于诊断的控制器局域网络系统,并且一些汽车制造商已经推出了蜂窝技术,例如通用汽车的OnStar和福特的Sync服务。

研究人员说,所有这些都可以被远程攻击者利用。

由加利福尼亚大学圣地亚哥分校计算机科学教授Stefan Savage和华盛顿大学计算机科学助理教授Tadayoshi Kohno领导的研究小组能够控制汽车的制动器,锁和计算机仪表板通过使用蓝牙无线技术和OnStar and Sync的蜂窝网络访问车载计算机进行显示。该小组还可以访问GPS数据和车辆识别号码。

Savage和Kohno先前已经证明,只要他们能够物理访问车辆的车载诊断系统,他们就可以控制汽车的控制系统。这项新的研究表明,潜在的远程攻击如何完全控制汽车的所有内部系统。

该研究小组并未确定被黑客入侵的汽车的品牌或型号,但表示这是一款2009年的轿车,配备的计算机系统比目前市场上出售的大多数高端汽车都要少。

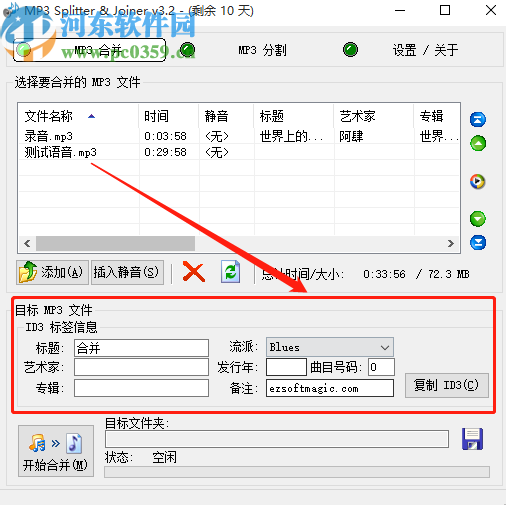

研究人员突破了蜂窝网络的身份验证系统,上传了包含恶意软件的音频文件。他们还能够在汽车立体声系统上播放包含一些恶意代码的MP3文件,以更改固件。

萨维奇说:“很难想到比歌曲更无害的东西。”

该团队发现了实施蓝牙的方式中的一个漏洞,该漏洞使他们可以通过使用智能手机上已与汽车的蓝牙系统“配对”的应用程序执行恶意代码。

Kohno说:“我们惊讶地发现攻击面如此广泛,”他列举了研究人员能够破坏车辆系统的多种方式。

研究人员说,攻击者可以搜索所需的汽车模型,使用GPS跟踪识别其位置,然后解锁而无需把手放在汽车上。例如,他们还可以通过禁用制动器来破坏汽车。

研究人员没有发现证据表明网络分子正在使用这些策略来攻击汽车。萨维奇说:“这花费了10名研究人员两年的时间。” 他说:“这不是一个人要在他的车库里做的事。”

对抗潜在的汽车黑客的一个因素是,汽车系统之间存在显着差异。例如,攻击可能会在一年后进行一次自动制造和建模,然后在第二年针对同一模型失败。

研究人员指出,远程黑客并不容易执行,并且攻击者需要克服很高的技术障碍。通过直接插入汽车系统并上传恶意软件,以老式的方式进行操作仍然更加容易。

萨维奇和科诺说,即便如此,汽车制造商似乎也非常重视自己提出的安全问题。